Durante muito tempo, desenvolver malware avançado parecia algo reservado a agentes com experiência, tempo e uma capacidade técnica considerável, especialmente em um ambiente no qual os sistemas operacionais e muitas plataformas vêm reforçando suas defesas. Mas o cenário está mudando.

O que vimos nos últimos anos é que a inteligência artificial não serve apenas para resumir textos ou responder dúvidas, mas também pode acelerar de forma bastante visível a criação de software quando recebe instruções precisas. E isso nos coloca diante de uma realidade difícil de ignorar: a mesma ferramenta que simplifica tarefas legítimas também pode reduzir parte do esforço necessário para criar código malicioso.

Essa mudança começa a ganhar forma concreta com o VoidLink. Em sua análise, a empresa de cibersegurança Check Point o apresenta como uma das evidências mais sólidas até agora de malware avançado desenvolvido em grande parte com ajuda de IA. Há, no entanto, um ponto importante na própria pesquisa: a empresa afirma que detectou o malware em uma fase inicial e que ele não chegou a ser usado contra vítimas ou em ataques ativos. Mas é justamente por isso que a descoberta é tão reveladora, pois permitiu acessar materiais de desenvolvimento que raramente vêm à tona.

Como o VoidLink foi construído e por que muda o cenário

O VoidLink não era, ao menos no papel, uma peça menor nem um experimento rudimentar. A empresa de cibersegurança o descreve como um framework de malware para Linux com uma arquitetura modular, projetado para manter acesso furtivo e prolongado em ambientes de nuvem. Em sua análise, menciona componentes como rootkits eBPF e LKM, além de módulos específicos para enumeração em nuvem e atividades posteriores em ambientes com contêineres. Esse nível de maturidade é justamente o que o diferencia de outros casos anteriores associados a códigos mais simples.

Uma das reviravoltas mais chamativas do caso está em quem parece ter estado por trás. A Check Point explica que, pela sua estrutura interna e pelo ritmo de evolução observado, o VoidLink dá a impressão de ter sido criado por uma equipe ampla, com perfis distintos e um plano de trabalho bastante definido. No entanto, os indícios reunidos pela empresa apontam para algo muito diferente: um único agente que, segundo a investigação, teria contado com apoio de IA em diferentes fases do desenvolvimento. Além disso, há outro elemento relevante: esse agente não seria um iniciante, mas alguém com base técnica sólida e experiência prévia em cibersegurança.

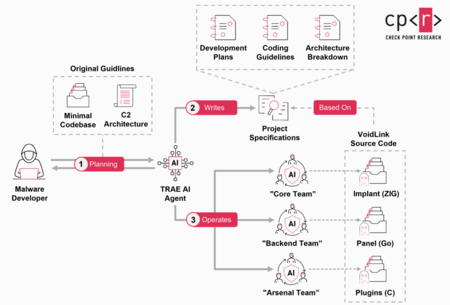

Reconstrução do fluxo de trabalho atribuído à VoidLink. Imagem: Check Point

Reconstrução do fluxo de trabalho atribuído à VoidLink. Imagem: Check Point

A parte mais reveladora do caso está em como o projeto teria sido construído. A empresa descreve um método de trabalho baseado no que chama de Spec Driven Development, que funciona da seguinte forma:

1) Define-se o que se quer construir.

2) Traduz-se essa ideia em arquitetura, tarefas, sprints e critérios de entrega.

3) Delega-se a implementação ao modelo.

Nos materiais analisados, apareceram planos de desenvolvimento, documentação técnica, normas de codificação, guias de implantação e testes, além de uma organização por equipes e fases que sustenta esse modelo. Um dos artefatos recuperados, datado de 4 de dezembro de 2025, sugere ainda que o VoidLink já havia alcançado uma fase funcional em menos de uma semana e superava as 88.000 linhas de código.

É justamente aí que está o que diferencia o VoidLink de outros precedentes. A Check Point sustenta que se trata da evidência mais sólida de um malware criado quase totalmente com a ajuda de IA. “Este é o primeiro caso confirmado de malware avançado gerado por IA, criado com a velocidade, a estrutura e a sofisticação de uma organização de engenharia completa”, afirma a empresa. A pergunta agora é até onde atores maliciosos podem chegar com esse tipo de técnica.

Imagens | Xataka com Nano Banana | Check Point

Este texto foi traduzido/adaptado do site Xataka Espanha.

Ver 0 Comentários