Sou o primeiro a ter uma rede Wi-Fi para convidados habilitada para facilitar o acesso de meus amigos e familiares à internet sem comprometer a segurança e a privacidade da rede Wi-Fi que meus outros dispositivos domésticos utilizam. A cafeteria que frequento faz o mesmo.

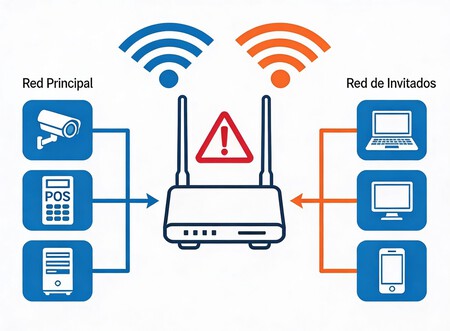

Separar a rede principal daquela usada por visitantes ou clientes parecia suficiente para impedir que alguém conectado espionasse os computadores, telefones ou impressoras de outras pessoas. No entanto, esse modelo acaba de sofrer um grande revés.

Um grupo de pesquisadores apresentou um ataque chamado AirSnitch na conferência NDSS 2026, demonstrando que essa separação pode ser quebrada mesmo quando o roteador tem o isolamento de dispositivos habilitado e usa criptografia moderna como WPA2 ou WPA3.

O problema com o AirSnitch é que ele não é um ataque de força bruta contra esses sistemas de proteção; em vez disso, ele encontrou um caminho alternativo onde essa proteção simplesmente não chega.

O AirSnitch não é um ataque, é uma alternativa

O AirSnitch não é um programa malicioso pronto para uso, mas sim uma técnica que explora uma vulnerabilidade na forma como muitos pontos de acesso implementam o isolamento de clientes. Esse recurso, presente em todas as redes Wi-Fi domésticas, comerciais e públicas, deveria impedir que dois dispositivos conectados à mesma rede Wi-Fi se comuniquem diretamente entre si.

O problema, segundo o estudo apresentado no Simpósio de Segurança de Sistemas de Rede e Distribuição, é que esse isolamento não faz parte de um padrão único, e cada fabricante o implementa à sua maneira. Em seus testes, os pesquisadores analisaram 11 dispositivos diferentes, desde roteadores domésticos a equipamentos profissionais e firmwares alternativos. Eles encontraram vulnerabilidades às técnicas do AirSnitch em todos eles.

Em declarações relatadas pela Ars Technica, Xin’an Zhou, um dos autores do estudo, afirmou o seguinte sobre o AirSnitch:

“[O recurso] quebra a criptografia Wi-Fi em todo o mundo e pode potencialmente viabilizar ataques cibernéticos avançados. Nossa pesquisa intercepta fisicamente todo o cabo para permitir que esses ataques sofisticados funcionem. É uma ameaça real à segurança das redes em todo o mundo”.

Como o AirSnitch funciona

A chave é que, embora os dispositivos estejam "isolados" uns dos outros graças ao isolamento de clientes, eles compartilham certos mecanismos internos do roteador que permitem organizar o tráfego de dados. O AirSnitch explora esse recurso para enganar o ponto de acesso e fazer com que algumas das informações que deveriam ir para outro dispositivo passem primeiro pelo atacante.

Na prática, isso permite que o atacante se insira na comunicação sem que a vítima perceba, criando o que é conhecido em segurança cibernética como um ataque Man-in-the-Middle, no qual todas as informações desse dispositivo passam por um intermediário. A partir daí, o atacante pode observar os dados e, em certos casos, modificá-los antes que cheguem ao seu destino.

Em outras palavras, não se trata de adivinhar a senha do Wi-Fi, mas de explorar como o próprio roteador gerencia as conexões internas depois que alguém já está conectado.

Pesquisadores demonstraram que essa técnica pode facilitar ataques adicionais, como redirecionar a vítima para sites falsos ou manipular certas comunicações internas se elas não estiverem devidamente protegidas. O isolamento, que deveria impedir justamente esse cenário, deixa de ser uma barreira eficaz. O principal problema é que todos os dispositivos se conectam ao mesmo roteador que os gerencia.

Por que as redes públicas são o cenário mais vulnerável

O risco é especialmente relevante em redes abertas ou compartilhadas usadas por muitas pessoas: cafés, aeroportos, hotéis ou espaços de coworking. Nesses ambientes, qualquer usuário pode se conectar legitimamente usando a senha fornecida pelo estabelecimento e, se o ponto de acesso for vulnerável, tentar explorar a falha contra outros clientes conectados naquele momento.

Em uma rede doméstica, o impacto é muito mais limitado porque o invasor precisa saber a senha para obter acesso. Em outras palavras, precisa ser um dos convidados a quem você forneceu a senha, não alguém de fora da rede. Mesmo assim, pesquisas mostram que habilitar uma rede para convidados por si só não garante que os dispositivos ficarão completamente isolados.

Como essa é uma descoberta recente, ainda não existe uma solução imediata e universal para o usuário final. A correção depende, em grande parte, de atualizações de firmware dos fabricantes ou de mudanças mais fundamentais na forma como eles projetam seus sistemas de isolamento de dispositivos.

Enquanto isso, em ambientes corporativos, recomenda-se segmentar as redes de forma mais rigorosa, utilizando configurações que realmente separem os dispositivos em ambientes internos distintos e não dependam exclusivamente da função de um único roteador.

Para usuários individuais, manter os equipamentos atualizados, usar senhas fortes e evitar operações sensíveis em redes públicas desprotegidas são medidas razoáveis de redução de riscos que continuam relevantes. Exigir uma senha para conectar-se a uma rede Wi-Fi não garante segurança ou privacidade.

Imagem de capa | Unsplash (Bernard Hermant)

Ver 0 Comentários