Não é preciso ter uma casa repleta de dispositivos para depender da nuvem. Basta um robô aspirador conectado para que parte das suas informações passe por servidores externos e possamos gerenciá-lo de qualquer lugar. O modelo se tornou comum e, em princípio, funciona. Mas essa normalidade se rompe quando surgem dúvidas sobre quem pode ver o quê.

A história começa com algo bem mais trivial do que se poderia imaginar. Sammy Azdoufal, diretor de estratégia de IA em uma empresa de aluguel por temporada, queria apenas controlar seu próprio robô aspirador DJI ROMO com um controle de PS5 “porque era divertido”, segundo explicou ao The Verge. Para isso, desenvolveu um aplicativo caseiro que começou a se comunicar com os servidores da DJI. O inesperado foi que não foi apenas seu próprio aspirador que respondeu. Em vez de um único dispositivo, começaram a aparecer milhares, espalhados por diferentes países, que o reconheciam como se ele fosse o proprietário.

O que veio depois é o que realmente muda o tom da história. Durante uma demonstração ao vivo, Azdoufal mostrou como sua ferramenta ia detectando dispositivos em tempo real: em apenas nove minutos, havia catalogado 6.700 robôs em 24 países e coletado mais de 100 mil mensagens enviadas por eles. Cada um reportava informações a cada poucos segundos por meio de um protocolo chamado MQTT, comum em dispositivos conectados, indicando seu número de série, qual cômodo estavam limpando, quanto haviam percorrido e quando estavam retornando à base de carregamento.

Segundo explicou o próprio Azdoufal, ele não precisou “hackear” os servidores da empresa no sentido clássico. O que fez foi analisar como sua própria ROMO se comunicava com a infraestrutura da DJI e extrair o token privado associado ao seu dispositivo — ou seja, a credencial que permite a autenticação no sistema. Para decifrar esses protocolos, recorreu à conhecida ferramenta de IA Claude Code, que utilizou como apoio no processo de engenharia reversa. O problema é que, uma vez autenticado como cliente válido, os servidores não limitaram adequadamente quais mensagens ele poderia assinar para receber.

A versão oficial e os patches

A empresa afirma que detectou a vulnerabilidade no fim de janeiro, por meio de uma revisão interna, e que iniciou a correção imediatamente. Segundo seu comunicado, implantou um primeiro patch em 8 de fevereiro e uma segunda atualização em 10 de fevereiro para cobrir os nós que não haviam recebido a correção inicial. A DJI admite “um problema de validação de permissões de backend” relacionado à comunicação MQTT entre dispositivo e servidor, embora assegure que o acesso não autorizado foi “extremamente raro”. Também destaca que a transmissão era criptografada por meio de TLS e que os dados dos dispositivos europeus são armazenados em infraestrutura da AWS localizada nos EUA.

Se um usuário pôde detectar esse nível de exposição quase por acidente, cabe perguntar como esses sistemas são auditados internamente e quais controles existem antes que um produto chegue ao mercado. Não estamos falando de um eletrodoméstico qualquer, mas de um dispositivo com sensores, câmera e conectividade permanente dentro de casa. O próprio Azdoufal chegou a questionar até a presença de um microfone em um aspirador. Não é um debate novo: nos últimos anos, outros fabricantes enfrentaram incidentes semelhantes com robôs capazes de transmitir vídeo e armazenar imagens.

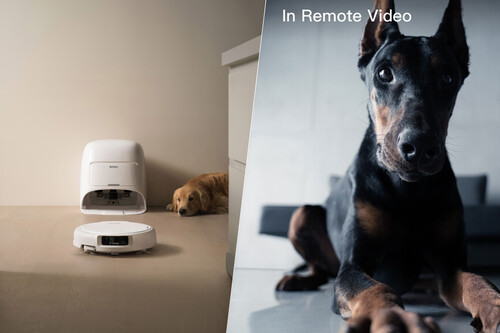

Imagens | DJI

Este texto foi traduzido/adaptado do site Xataka Espanha.

Ver 0 Comentários