Quando a Microsoft encerra o suporte para atualizações de segurança em seus sistemas operacionais, geralmente não é recomendável usar um PC com esse sistema, a menos que seja para uma situação muito específica e urgente. Eric Parker, criador de conteúdo de tecnologia, decidiu realizar um experimento: usar o Windows XP hoje, conectado à internet e desativando todas as proteções de segurança.

Como você deve imaginar, o PC se tornou um ímã para malware. Na verdade, em apenas 10 minutos, o sistema operacional foi completamente comprometido. Parker também contribuiu para esse resultado com fins educacionais e para demonstrar o quão perigoso pode ser usar um sistema operacional como o Windows XP hoje em dia.

Windows XP sem firewall e NAT: um ímã para malware após 10 minutos

O especialista configurou uma máquina virtual com o Windows XP Service Pack 3 em um servidor Proxmox, desativando seu firewall e as configurações de NAT (Network Address Translation) e replicando as condições típicas de conexão do início dos anos 2000.

Para recriar esse cenário, o pesquisador desativou completamente o firewall do Windows XP e atribuiu um endereço IP público direto ao sistema, expondo a máquina sem qualquer proteção intermediária.

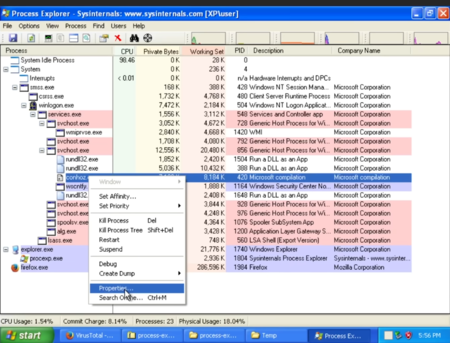

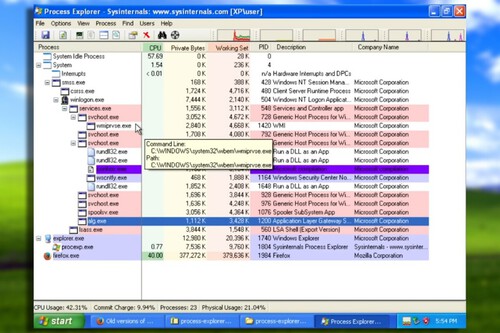

Como visto no vídeo, em apenas dez minutos, o sistema apresentou os primeiros sinais de infecção com o aparecimento do processo "conhoz.exe" no Gerenciador de Tarefas, que se revelou um Trojan disfarçado de componente legítimo do sistema operacional.

Após baixar um navegador compatível e continuar usando o sistema, o PC rapidamente começou a acumular malware de múltiplas fontes desconhecidas. O sistema foi vítima de diversos Trojans e programas maliciosos executados a partir de pastas temporárias.

Também foi comprometido por um servidor FTP não autorizado que permitia acesso remoto completo aos arquivos, modificação de DNS para redirecionar o tráfego para servidores controlados pelo invasor e a criação de contas de usuário adicionais para manter o acesso do invasor.

Uma série de processos maliciosos acabou sequestrando o computador. Imagem: Eric Parker

Uma série de processos maliciosos acabou sequestrando o computador. Imagem: Eric Parker

O fator chave que possibilitou a rápida entrada de todos esses componentes maliciosos foi a vulnerabilidade EternalBlue, presente no Windows XP SP3 sem patch. Essa falha de segurança, posteriormente explorada pelo infame ransomware WannaCry, permite que invasores executem código remotamente sem qualquer interação do usuário.

Parker explica que ferramentas como o Nmap permitem que cibercriminosos escaneiem a rede em busca de sistemas vulneráveis, identificando rapidamente máquinas Windows XP expostas e desprotegidas.

Um sistema que praticamente implorava para ser comprometido e um Windows 7 que é mais resistente do que parece

O próprio criador de conteúdo admite que as condições eram as mais ideais possíveis para uma infecção por malware: firewall desativado, conexão direta sem NAT e um sistema sem patches. Em circunstâncias normais, com um roteador doméstico básico e o firewall ativado, o Windows XP seria consideravelmente mais protegido.

No entanto, o risco não desaparece completamente. O uso de navegadores desatualizados e a facilidade de escalonamento de privilégios nesse sistema operacional continuam sendo problemas sérios. Como demonstrado no experimento, uma vez infectado, o malware foi capaz de fechar automaticamente ferramentas de segurança como o Malwarebytes.

Para comparar os resultados, Parker realizou o mesmo teste no Windows 7 sob condições idênticas. Surpreendentemente, após dez horas de exposição, o sistema mais moderno não apresentou sinais de infecção, destacando as significativas melhorias de segurança implementadas em versões posteriores do Windows.

Agora que o suporte oficial para atualizações de segurança do Windows 10 está chegando ao fim, é um bom momento para refletir sobre a facilidade com que um sistema desatualizado pode ser comprometido. Felizmente, hoje temos muito mais alternativas caso não queiramos atualizar para o Windows 11.

Imagem de capa | Eric Parker

Ver 0 Comentários