A Tokyo Tsushin Kogyo é uma das empresas mais tradicionais do setor de tecnologia. Surgiu logo após a Segunda Guerra Mundial e, nos primeiros anos, se dedicava a consertar rádios e criar eletrodomésticos, como uma panela elétrica de arroz que não deu certo. Como o nome era complicado para o mercado ocidental, a empresa decidiu adotar algo mais simples: Sony. A partir daí a história fica mais familiar, já que não é preciso explicar hoje a importância da Sony e seu papel na inovação.

Mas nem toda inovação traz bons resultados. Há 20 anos, a Sony cometeu aquele que pode ter sido o maior erro da sua história: colocar um malware nos CDs de música que vendia.

O MP3…

Embora tenha se popularizado no fim dos anos 90 e início dos 2000, sua história começou bem antes. Nos anos 80, o engenheiro alemão Karlheinz Brandenburg desenvolveu um método para comprimir arquivos de áudio digital sem que a perda de qualidade fosse percebida pelo ouvido humano.

Os mais puristas do FLAC podem dizer que o MP3 é o vilão, mas a equipe de Brandenburg criou um algoritmo que eliminava sons difíceis de serem percebidos pelo ouvido humano, reduzindo bastante o tamanho dos arquivos.

Isso abriu um enorme leque de possibilidades para a indústria de consumo e distribuição: surgiram os tocadores portáteis de MP3, o formato abriu caminho para a música digital e para o streaming. Ao mesmo tempo, também facilitou a cópia e o download ilegal de músicas.

Ao ataque

No início dos anos 2000, a Sony Music já era um gigante da indústria fonográfica. Hoje a empresa é combativa em relação à inteligência artificial, e naquela época o MP3 também não agradava em nada. A postura era agressiva. Eles desenvolviam ativamente sistemas de proteção para seus discos e, em agosto de 2000, Steve Heckler, vice-presidente da Sony Pictures Entertainment nos Estados Unidos, declarou:

A indústria vai tomar todas as medidas necessárias para se proteger e proteger suas fontes de receita. Não vamos perder esse fluxo de dinheiro. A Sony vai agir de forma agressiva para impedir isso e vamos criar tecnologia que vá além do usuário individual.

As palavras já eram pesadas, mas Heckler foi além e chegou a dizer que iam colocar um firewall no Napster.

Vamos bloquear na sua companhia de cabo. Vamos bloquear na sua operadora de telefone. Vamos bloquear na sua empresa de internet. Vamos colocar um firewall no seu PC. São estratégias agressivas porque há muito em jogo. E eles realmente cumpriram a promessa.

XCP

Talvez esse nome soe familiar por causa do recente conflito entre LaLiga e Cloudflare, mas o caso da Sony foi bem mais peculiar. Pouco depois das declarações de Heckler, a empresa lançou o segundo álbum de Natalie Imbruglia com proteção anticópia, sem avisar que havia esse recurso.

Na verdade, esse plano já estava em andamento e a companhia colocou no mercado alguns discos com proteção mais rígida. Antes da fusão com a Sony, a BMG também havia lançado milhões de álbuns com algum tipo de bloqueio.

Em março de 2004, a Sony e a BMG formaram uma aliança de 50%, reforçando sua presença na indústria musical e alinhando estratégias contra a pirataria. As duas companhias já tinham se mostrado rígidas e afirmavam que fariam o que fosse necessário para impedir a distribuição ilegal de músicas. Foi nesse contexto que contrataram os serviços da empresa First 4 Internet.

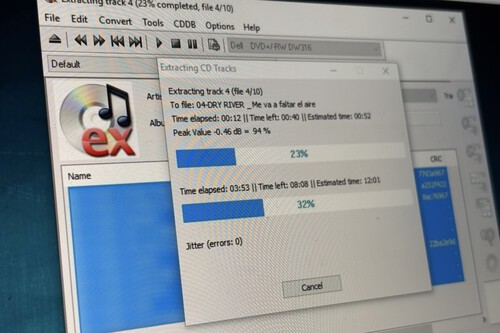

Essa empresa oferecia uma ferramenta que parecia infalível: o Extended Copy Protection, ou XCP. Quando um CD com XCP era colocado em um computador, o recurso de execução automática era ativado e aparecia um contrato de licença que o usuário precisava aceitar. Caso contrário, o CD era ejetado e não podia ser reproduzido.

Se o usuário aceitasse, poderia ouvir a música sem perceber nada de diferente… até tentar copiar os arquivos, já que o sistema só permitia três cópias do disco inteiro ou três cópias de cada faixa.

Alguns pontos daquele contrato de licença (EULA):

• Se você mudasse de país, tinha que apagar toda a sua música.

• Se roubaram seu CD, também precisava apagar os arquivos.

• Ao aceitar, você concordava que a Sony podia instalar portas dos fundos no PC para forçar o cumprimento dos direitos dela.

• Se discordasse, o máximo que podia cobrar em uma ação contra a Sony eram 5 dólares.

Parece pouco, mas o pior não era isso.

Era malware. Ao aceitar o EULA, além de liberar o CD, vários programas eram instalados automaticamente. Havia o software de proteção, um reprodutor da Sony BMG e drivers para tocar o disco. Mas havia algo mais, muito mais perigoso. Os usuários não faziam ideia de que, ao aceitar o contrato, estavam infectando o PC.

O motivo: junto com os outros arquivos vinha um rootkit chamado $sys$aries que era ativado na inicialização do sistema e fazia de tudo para esconder seus processos, até mesmo de antivírus. Isso era um problemão, porque se esconder tão profundamente no sistema abria uma brecha de segurança enorme que malwares mal-intencionados podiam explorar.

Foram descobertos

Não demorou muito para que o escândalo viesse à tona. Em outubro de 2005, o engenheiro de software Mark Russinovich publicou um post detalhado em seu blog explicando como funcionava o rootkit.

Ele não só revelou a presença do malware, como também apontou que o contrato de licença não mencionava esse software. Russinovich denunciou que o sistema de proteção de direitos autorais tinha ultrapassado todos os limites.

Russinovich não era qualquer um. Nascido em Salamanca e com nacionalidade americana, hoje ele é CTO da Microsoft Azure. E o XCP não foi o único rootkit que ele expôs. Em 2006, fez algo parecido com um rootkit da Norton.

Além de alertar sobre a brecha de segurança criada pelo XCP, ele afirmou que o sistema usava procedimentos inseguros, o que podia causar falhas no computador.

O software era praticamente impossível de desinstalar e, como rodava em segundo plano, consumia recursos da máquina, deixando o PC mais lento mesmo quando nenhum CD da Sony estava sendo reproduzido.

A resposta

A Sony não tinha como negar o que havia feito – embora essa tenha sido a primeira reação. Depois, a empresa lançou às pressas um programa para remover o rootkit, mas a solução acabou sendo ainda pior.

Russinovich analisou o novo software e revelou que ele apenas tornava visíveis os arquivos ocultos que o rootkit havia instalado, mas não removia o rootkit de fato.

Além disso, o programa instalava outro software que só podia ser desinstalado com a ajuda de um arquivo específico, acessível apenas após o usuário informar um e-mail para a Sony.

O problema deixou de ser só da Sony e dos consumidores. A Microsoft também precisou lançar atualizações de segurança para corrigir a brecha. E não foi em poucos CDs…

Consequências

Em novembro daquele ano, a Sony BMG finalmente lançou uma ferramenta que removia o rootkit de verdade, mas o estrago já estava feito. Cerca de 22 milhões de CDs com esse sistema de proteção foram distribuídos, e a empresa começou a recolher as unidades não vendidas nas lojas.

A Sony enfrentou processos, autorizou que os usuários trocassem os CDs com proteção por versões sem o XCP e ainda levou autoridades de segurança a alertarem o público para não instalar softwares vindos de CDs que, teoricamente, não deveriam conter nenhum programa, como os CDs de música.

Mas isso não foi suficiente

Em novembro de 2005, o estado do Texas processou a Sony BMG, alegando que ela estava instalando um software espião em milhões de CDs. O procurador-geral Greg Abbott afirmou que “milhares de texanos são vítimas em potencial desse jogo enganoso da Sony”.

Sem saída, a empresa foi condenada a pagar 750 mil dólares em custos legais, aceitar devoluções dos clientes, colocar avisos claros nas embalagens dos CDs e pagar até 150 dólares por computador danificado.

Outros estados dos EUA, além de países como a Itália e até a própria FTC, também abriram investigações e entraram com ações. A Sony divulgou comunicados esclarecendo em quais países os CDs com XCP haviam sido distribuídos. Mas, como já era de se esperar, o estrago estava feito — e alguns cibercriminosos passaram a usar os mesmos métodos do rootkit para esconder seus próprios malwares.

Apple só tinha motivos pra comemorar. A Sony foi a mais agressiva, mas não foi a única grande gravadora a usar DRM nos CDs. Isso abriu espaço para que a Apple conquistasse uma fatia importante do mercado de tocadores portáteis e da venda de música digital.

Enquanto as gravadoras impediam que os usuários fizessem cópias legais das músicas e álbuns comprados para ouvir em seus MP3 players, o iTunes virou a plataforma preferida para comprar músicas, porque quem tinha um iPod queria encher o aparelho de faixas.

E as gravadoras continuaram tentando impor novos sistemas de DRM até 2007.

Em 2007, EMI, Vivendi e Warner anunciaram que abandonariam o uso de DRM na música. Em 2008, foi a vez da Sony BMG fazer o mesmo, na tentativa de aumentar as vendas tanto em suas próprias plataformas quanto em outras, como a Amazon, e quem sabe conseguir competir com o domínio do iPod.

O escândalo do rootkit ainda ecoava, e em outubro daquele mesmo ano, a parceria entre Sony e BMG chegou ao fim.

A empresa voltou a se chamar Sony Music e, mesmo depois desse grande erro, conseguiu se reerguer e se transformar na gigante que é hoje, ficando à frente de nomes como Universal e Warner Music.